Attaque supply chain sur Axios : 101 millions de téléchargements hebdomadaires exposés via un package npm malveillant

Un géant de l'écosystème JavaScript dans le viseur des attaquants

Axios, l'une des bibliothèques HTTP les plus populaires de l'écosystème JavaScript, a été au cœur d'une attaque supply chain d'envergure. Selon les informations relayées par Simon Willison, les versions 1.14.1 et 0.30.4 du package ont intégré une nouvelle dépendance malveillante baptisée plain-crypto-js, un malware fraîchement publié sur npm dont l'unique objectif est le vol de credentials.

« Les versions 1.14.1 et 0.30.4 d'Axios ont inclus une nouvelle dépendance appelée plain-crypto-js, un malware fraîchement publié volant des credentials, affectant un package avec 101 millions de téléchargements hebdomadaires. »

Avec 101 millions de téléchargements hebdomadaires, l'exposition potentielle est colossale. Cet incident s'inscrit dans une tendance alarmante : les attaques ciblant la chaîne d'approvisionnement logicielle (supply chain) sont devenues l'un des vecteurs d'intrusion les plus redoutables pour les équipes de développement.

Anatomie de l'attaque : comment plain-crypto-js s'est glissé dans Axios

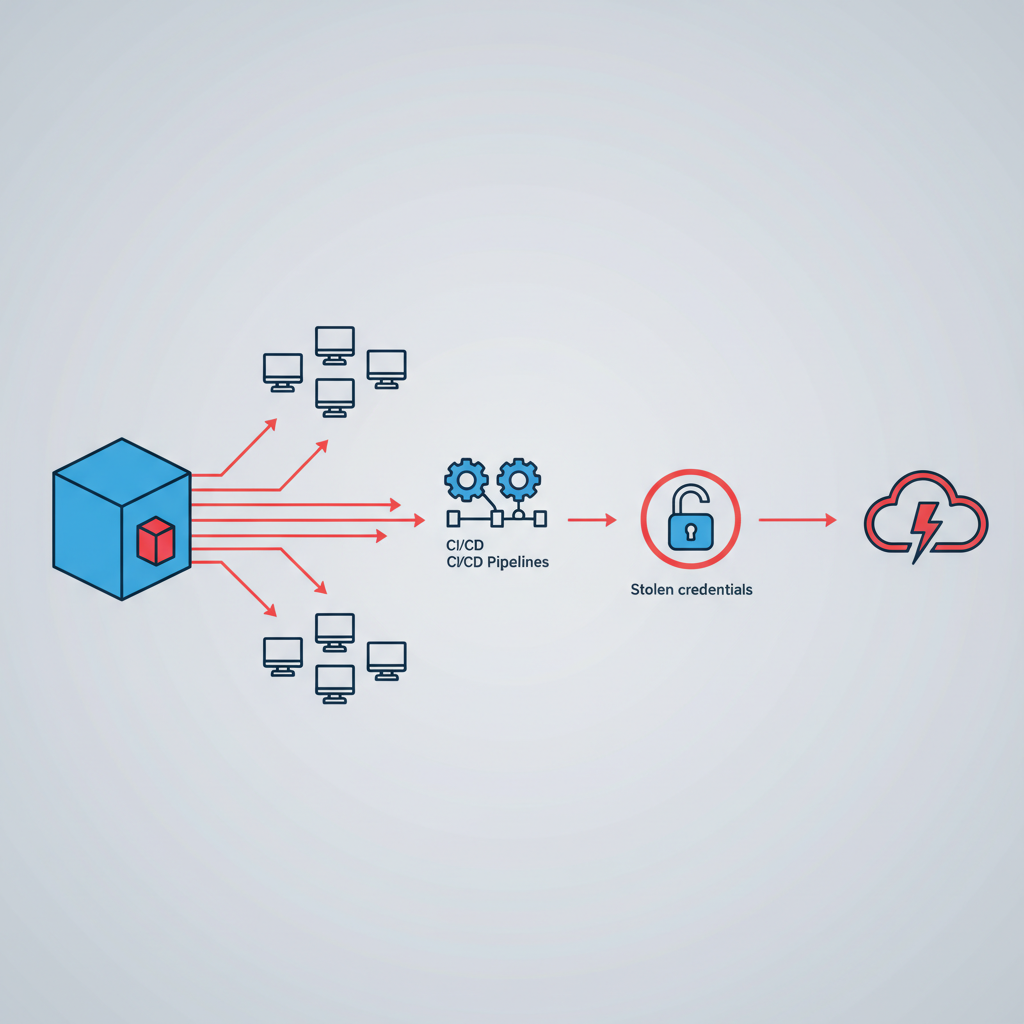

Pour comprendre la gravité de l'incident, il est essentiel de décortiquer le mécanisme d'injection utilisé par les attaquants. Une attaque supply chain via npm suit généralement un schéma précis :

- Compromission du compte mainteneur : L'attaquant obtient l'accès au compte npm d'un contributeur légitime d'Axios, soit par phishing, soit par réutilisation de mot de passe, soit via une fuite de token d'authentification.

- Publication d'un package malveillant : Le package

plain-crypto-jsest créé et publié sur le registre npm public. Son nom évoque délibérément une bibliothèque cryptographique légitime pour ne pas éveiller les soupçons. - Injection dans le manifeste de dépendances : Une nouvelle version d'Axios (

1.14.1ou0.30.4) est publiée avecplain-crypto-jsajouté comme dépendance dans le fichierpackage.json. - Propagation automatique : Tout développeur ou pipeline CI/CD exécutant

npm installounpm updatetélécharge automatiquement le malware sans aucune action supplémentaire. - Exfiltration des données : Le code malveillant s'exécute dans l'environnement cible et procède au vol de credentials (tokens, clés API, variables d'environnement, etc.).

Les risques concrets pour les développeurs et les entreprises

L'ampleur de l'exposition est sans précédent dans ce type d'incident. Voici une synthèse des risques selon les profils affectés :

| Profil | Exposition | Données à risque | Niveau de criticité |

|---|---|---|---|

| Développeur individuel | Installation locale via npm install | Tokens GitHub, clés SSH, variables d'environnement | Élevé |

| Pipeline CI/CD | Exécution automatisée à chaque build | Secrets CI, tokens de déploiement, credentials cloud | Critique |

| Application en production | Si dépendance non verrouillée (sans lockfile) | Credentials applicatifs, clés API tierces | Critique |

| Entreprise avec monorepo | Propagation à tous les projets utilisant Axios | Ensemble des secrets partagés de l'organisation | Maximal |

Cet incident n'est pas isolé. Il fait écho à la compromission du projet open-source LiteLLM, qui a permis à des hackers extorqueurs de s'attaquer à la startup de recrutement IA Mercor, comme le rapporte TechCrunch. Ces deux incidents illustrent une même réalité : la confiance accordée aux projets open-source populaires est devenue une surface d'attaque à part entière.

Un contexte de menaces supply chain en forte croissance

L'attaque sur Axios s'inscrit dans une vague plus large de compromissions de la chaîne d'approvisionnement logicielle. Le cas de LiteLLM — un projet open-source d'orchestration de modèles de langage — en est un exemple frappant :

« La startup de recrutement IA Mercor a confirmé un incident de sécurité après qu'un groupe de hackers extorqueurs a revendiqué le vol de données via la compromission du projet open-source LiteLLM. »

Ces attaques partagent des caractéristiques communes qui en font un vecteur particulièrement efficace :

- Exploitation de la confiance : Les développeurs font confiance aux packages qu'ils utilisent quotidiennement.

- Automatisation de la propagation : npm et les gestionnaires de paquets propagent les mises à jour sans validation humaine systématique.

- Délai de détection élevé : Les malwares injectés via des dépendances transitives peuvent rester non détectés pendant des heures ou des jours.

- Impact en cascade : Un seul package compromis peut affecter des milliers de projets et d'organisations simultanément.

Bonnes pratiques pour se prémunir des attaques supply chain npm

Face à cette menace, les équipes de développement disposent d'un arsenal de mesures préventives. Voici les recommandations essentielles, classées par priorité d'implémentation :

🔒 Mesures immédiates

- Vérifier les versions installées : Si vous utilisez Axios, vérifiez immédiatement que vous n'avez pas installé les versions

1.14.1ou0.30.4. Utiliseznpm list axiospour contrôler la version active. - Révoquer les credentials exposés : Si ces versions ont été installées dans un environnement avec des secrets, révoquez et régénérez immédiatement tous les tokens, clés API et mots de passe accessibles.

- Auditer les logs : Analysez les logs réseau pour détecter d'éventuelles exfiltrations vers des serveurs externes inconnus.

🛡️ Mesures structurelles

- Utiliser un lockfile strict : Commitez et respectez scrupuleusement votre

package-lock.jsonouyarn.lock. Utiliseznpm ciplutôt quenpm installen CI/CD pour garantir des installations reproductibles. - Activer npm audit : Intégrez

npm auditdans votre pipeline CI/CD pour détecter automatiquement les dépendances vulnérables connues. - Mettre en place la vérification d'intégrité (SRI) : Utilisez des outils comme

npm packet vérifiez les checksums des packages critiques. - Adopter un registre privé avec proxy : Utilisez un registre npm privé (Artifactory, Nexus, Verdaccio) qui met en cache et analyse les packages avant distribution interne.

- Activer l'authentification MFA sur npm : Exigez l'authentification multi-facteurs pour tous les comptes npm de votre organisation, en particulier pour les mainteneurs de packages publiés.

- Surveiller les nouvelles dépendances transitives : Utilisez des outils comme

npm-audit-resolver, Snyk ou Socket.dev pour être alerté dès qu'une nouvelle dépendance transitive apparaît dans votre arbre de dépendances.

🔍 Surveillance continue

| Outil | Type | Fonctionnalité clé |

|---|---|---|

npm audit |

Natif npm | Détection des vulnérabilités connues dans les dépendances |

| Snyk | SaaS / CLI | Analyse continue, alertes en temps réel, correctifs automatiques |

| Socket.dev | SaaS | Détection comportementale des packages malveillants avant installation |

| Dependabot | GitHub natif | Mises à jour automatiques des dépendances vulnérables via PR |

| OSSF Scorecard | Open source | Évaluation de la posture de sécurité des projets open-source |

Conclusion : la supply chain, nouveau front de la cybersécurité

L'attaque sur Axios est un signal d'alarme retentissant pour l'ensemble de l'écosystème JavaScript. Avec 101 millions de téléchargements hebdomadaires, le rayon d'impact potentiel de cette compromission dépasse celui de nombreuses attaques directes sur des infrastructures d'entreprise.

Ce type d'incident révèle une vérité fondamentale : la sécurité d'une application n'est plus seulement celle de son code, mais celle de l'ensemble de sa chaîne de dépendances. Chaque package tiers installé représente une surface d'attaque potentielle, et la confiance accordée aux projets open-source populaires doit être complétée par des mécanismes de vérification systématiques.

Les développeurs et les équipes DevSecOps doivent intégrer la sécurité de la supply chain comme une priorité de premier rang, au même titre que la sécurité applicative traditionnelle. Les outils existent, les pratiques sont documentées — il ne manque plus que leur adoption généralisée.

Besoin d'accompagnement en IA ?

Nos experts vous aident à identifier et déployer les solutions d'intelligence artificielle adaptées à votre entreprise.

Consultation stratégique offerte